هش، عبارتی خاص و ثابت است که از یک سریداده ورودی از طریق حل معادلات ریاضی تحت فرایند هشینگ، بدست آمده است. ویژگیهای امنیتی خاص این فرایند، آن را به ابزاری مناسب برای رمزنگاری و طبقهبندی دادهها، خصوصا در صنعت بلاکچین، تبدیل میکند.

فرایند هشینگ بهگونهای طراحی شده که با هر تغییر بسیار کوچک در داده ورودی، خروجی کاملا متفاوتی تولید میکند و در عین حال طول خروجی همواره ثابت باقی میماند. این خاصیت و غیرقابلبازگشت بودن تابع هش باعث میشود نتوان از روی مقدار هش، داده اولیه را بازسازی کرد.

به همین دلیل از هش برای تضمین یکپارچگی دادهها، ذخیره امن گذرواژهها و اتصال بلوکها در زنجیره بلاکچین استفاده میشود، زیرا هرگونه دستکاری در اطلاعات، فورا از طریق تغییر هش قابل شناسایی است.

آشنایی با مفهوم هش (Hash) و تابع هش

پیش از بررسی فرایند هشینگ، آشنایی با مفهوم هش و تابع هش ضروری است. هش، یک عبارت با طول (تعداد کاراکتر) مشخص است که از طریق یک تابع هش (Hash Function) از داده ورودی، تولید میشود. درواقع هش، یک خروجی از داده اولیه است و برای امنیت و رمزنگاری دادهها استفاده میشود.

نکته: تابع هش، یک الگوریتم ریاضی است که اطلاعاتی با مقدار متفاوت را دریافت و خروجی ثابت و یکتا تولید میکند.

مزایا و معایب هشینگ

کارایی هشینگ زمانی بیشینه میشود که از الگوریتمهای بهروز و مقاوم در برابر حملات استفاده شود؛ زیرا با پیشرفت توان پردازشی، برخی توابع هش قدیمی در برابر حملات تصادم یا مهندسی معکوس آسیبپذیر شدهاند. بنابراین انتخاب الگوریتم مناسب و بهروزرسانی مستمر زیرساختهای امنیتی، نقش مهمی در حفظ مزایای این فناوری و کاهش ریسکهای بالقوه آن دارد.

در جدول زیر به بررسی مزایا و معایب هشینگ اشاره شده است:

مزایا | معایب |

افزایش امنیت داده | غیرقابل بازیابی بودن داده |

جلوگیری از تغییر غیرمجاز | وابستگی به امنیت الگوریتم |

سرعت بالا در پردازش | امکان تصادم (هرچند نادر) |

کاربرد گسترده در بلاکچین | - |

ویژگیهای هش

عبارات هش، ویژگیهای خاصی دارند که آنها را به ابزاری مطمئن برای رمزگزاری، تبدیل میکنند. ویژگیهای مهم هش:

- تعیینپذیری: همیشه از ورودی یکسان، خروجی یکسان تولید میکند؛

- تغییرناپذیری خروجی: با تغییردر عبارت ورودی، خروجی متفاوت میشود، حتی با یک تغییر کوچک (مثل اضافه یا حذف کردن یک نقطه)، خروجی هش کاملا متفاوت میشود؛

- عدم برخورد: در توابع هش، برخورد (یکسان بودن خروجی دو عبارت متفاوت) غیرممکن نیست، اما بسیار نادر است؛

- یکطرفه بودن: هشینگ یک فرایند یکطرفه است؛ یعنی از عبارت هش (خروجی) نمیتوان اطلاعات ورودی را بدست آورد. (این ویژگی امنیت و حریم خصوصی را تضمین میکند).

مثالی از هش

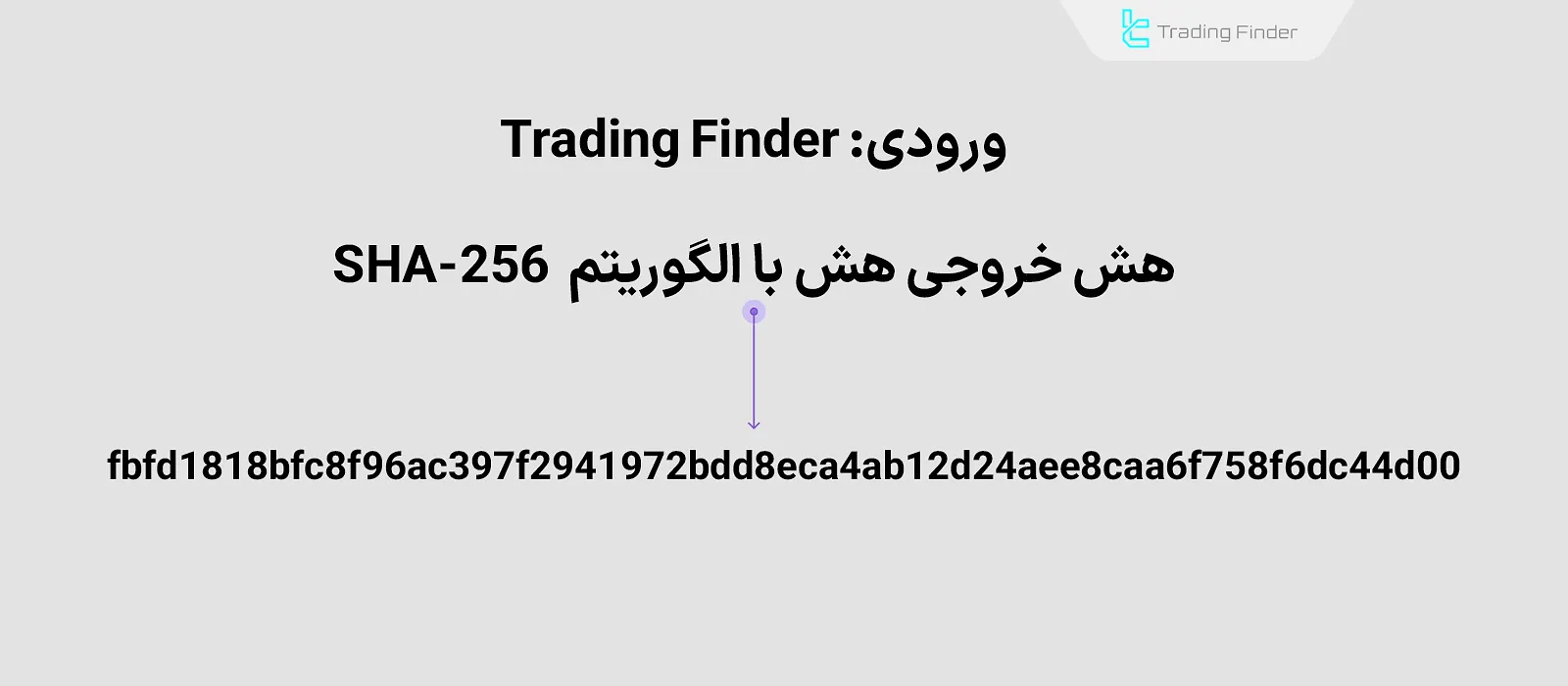

برای درک بهتر هش و هشینگ (فرایند تبدیل اطلاعات به خروجی هش)، در تصویر زیر یک مثال عنوان شده است:

لازم به ذکر است که هش خروجی، با الگوریتم 256-SHA بدست آمده و 64 کاراکتری است.

فرایند هشینگ چیست؟

هشینگ (Hashing)، یک فرایند ریاضیاتی است که اطلاعات ورودی را به هش تبدیل میکند. مراحل فرایند هشینگ:

- دریافت ورودی: داده ورودی میتواند عدد، فایل، متن یا موارد دیگر باشد (مثلا یک بلاک شامل تراکنشها)؛

- عبور دادن داده از یک الگوریتم هش (مثلا الگوریتم SHA-256)؛

- تولید یک عبارت یکتا که معکوسپذیر نیست.

هشینگ در پایگاه داده چگونه باعث افزایش سرعت جستجو میشود؟

در پایگاههای داده، هشینگ برای ساخت Hash Table استفاده میشود.

فرایند به این شکل است:

- کلید داده (مثلا شماره کاربر) وارد تابع هش میشود؛

- خروجی هش، ایندکس ذخیرهسازی را تعیین میکند؛

- بازیابی داده با زمان تقریبی O(1) انجام میشود (زمان ثابت و مستقل از تعداد دادهها).

به همین دلیل، هشینگ یکی از سریعترین روشهای دسترسی به داده در ساختارهای اطلاعاتی است.

تفاوت الگوریتم هش، تابع هش و هشینگ چیست؟

بسیاری از کاربران این سه مفهوم را به جای هم استفاده میکنند، در حالی که تفاوتهای مهمی دارند:

- الگوریتم هش (Hash Algorithm): مجموعهای از دستورالعملهای ریاضی برای تبدیل داده ورودی به خروجی ثابت مثل SHA-256 یا الگوریتم SHA-3؛

- تابع هش (Hash Function): پیادهسازی عملی یک الگوریتم هش در یک سیستم یا زبان برنامهنویسی؛

- هشینگ (Hashing): فرایند استفاده از تابع هش برای تولید هش از یک داده ورودی.

به زبان ساده، الگوریتم «دستور کار»، تابع «ابزار اجرا» و هشینگ «فرایند اجرا» است.

ویدئوی آموزشی کانال Monis Yousuf در Youtube به توضیحات تکمیلی راجب این موارد پرداخته که علاقمندان میتوانند جهت کست اطلاعات بیشتر به مشاهده آن بپردازند.

تفاوت هش ریت با سختی شبکه چیست؟

تفاوت هش ریت و سختی شبکه، ساختار امنیتی بلاکچین را در لایه اجماع یا سازوکار اجماع (Consensus Mechanism) مشخص میکند. این دو شاخص، مستقیما با فرایند استخراج یا ماینینگ و پایداری شبکه ارتباط دارند. جدول مقایسه هش ریت و سختی شبکه:

شاخص | هش ریت (Hash Rate) | سختی شبکه (Difficulty) |

تعریف | توان پردازشی کل شبکه برای محاسبه تابع هش رمزنگاری | پارامتر تنظیم دشواری استخراج بلاک |

ماهیت | شاخص عملیاتی وابسته به ماینرها | شاخص الگوریتمی خودتنظیم |

واحد | هش بر ثانیه (H/s)، تراهش (TH/s)، اگزاهش (EH/s) | عدد نسبی مبتنی بر Target |

مبنای تغییر | ورود یا خروج ماینرها، ارتقای سختافزار | بازتنظیم دورهای پروتکل |

کارکرد اصلی | سنجش قدرت و امنیت شبکه | تثبیت زمان تولید بلاک |

حملات و ضعفهای احتمالی در هشینگ

اگرچه هشها قابل اعتماد و امن هستند، به ندرت ممکن است حملات یا ضعفهای خاصی در آنها وجود داشته باشند. این حملات امنیت دادهها را به خطر میاندازند؛ و مقاومت الگوریتم در برابر آنها، بسیار مهم است. حملات و ضعفهای احتمالی در هشینگ:

- حملات Collision Attack: حمله برخورد به یکی بودن خروجی هش برای اطلاعات متفاوت گفته میشود. این اتفاق بسیار نادر است اما درصورت وقوع، به این دلیل که حملهکننده میتواند ورودیهای مختلف را بهجای یکدیگر استفاده کند و سیستم را فریب دهد، بسیار خطرناک است؛

- حمله Preimage Attack: در این نوع حمله، هدف این است که از طریق هش، اطلاعات ورودی یافت شود؛ این حمله یکی از مهمترین ویژگیهای هش، یعنی برگشت ناپذیری را به خطر میاندازد؛

- حمله Second Preimage Attack: در این حمله از طریق یک ورودی مشابه با ورودی اصلی، هش تراکنش به دست میآید. اگر هش تراکنش یافت شود، مهاجم به اطلاعات ورودی اصلی، دسترسی پیدا میکند؛

- حمله Birthday Attack: در این حمله، مهاجم بهجای جستجو برای برخورد، با استفاده از ورودیهایی که هشهای مشابه تولید میکنند، برخورد را پیدا میکند.

کاربرد هشینگ در ارزهای دیجیتال

ویژگیهای خاص [غیرقابل بازگشت، تعیینپذیری و عدم برخورد] باعث کاربرد گسترده هشینگ در صنعت ارزهای دیجیتال شده است؛ هش دادههای تراکنشها را به عباراتی غیرقابل بازگشت تبدیل میکند؛ هر بلوک در بلاکچین حاوی هش منحصربهفردی است که حتی با کوچکترین تغییر در دادهها، کاملاً تغییر میکند و دستکاری اطلاعات را غیرممکن میسازد.

همچنین در فرآیند استخراج (ماینینگ)، از الگوریتمهای هشینگ برای حل مسائل ریاضی پیچیده استفاده میشود که نتیجه آن تشکیل بلاک جدید و اضافهشدن آن به بلاکچین است. این مکانیزم باعث شفافیت، غیرمتمرکزسازی و مقاومت در برابر حملات سایبری میشود.

انواع توابع هش و کاربردهای آنها

توابع هش بر اساس هدف طراحی، به چند دسته اصلی تقسیم میشوند:

- توابع هش غیررمزنگاری (Non-Cryptographic): برای سرعت بالا در ساختارهای داده (MurmurHash، FNV و Jenkins) در جداول هش، پایگاهداده، کشینگ؛

- توابع هش رمزنگاری (Cryptographic): برای امنیت (SHA-256، SHA-3، BLAKE2 و ...)؛

- توابع Checksum: برای تشخیص خطای انتقال داده (CRC32، Adler-32)؛

- الگوریتمهای هش رمز عبور: برای مقاومت در برابر حملات brute-force(bcrypt، Argon2 و PBKDF2).

هشینگ چگونه در بلاکچین باعث ایجاد زنجیره بلوکی میشود؟

در فناوری زنجیره بلوک یا بلاکچین (Blockchain)، هر بلوک شامل هش رمزنگاری شده بلوک قبلی است و همین پیوند ساختار شبکه را شکل میدهد. این اتصال مبتنی بر هش، یکپارچگی داده را در سطح کل شبکه حفظ میکند و سازوکار اجماع را پایدار نگه میدارد.

هر زمان که دادهای در یک بلوک تغییر کند، تابع هش یا درهمسازی رمزنگاری شده (Cryptographic Hash Function) مقدار جدیدی تولید میکند. این تغییر، شناسه دیجیتال بلوک را دگرگون میسازد و اعتبار آن را از بین میبرد.

در ادامه، بلوک بعدی که هش قبلی را ذخیره کرده است دیگر با زنجیره همخوانی ندارد و کل ساختار پیوسته دچار اختلال میشود.

به همین دلیل، مهاجم باید تمام بلوکهای بعدی را دوباره محاسبه و بازنویسی کند تا بتواند ساختار را بازیابی کند. این فرایند در شبکههای مبتنی بر اثبات کار یا گواه اثبات کار (Proof of Work) به توان پردازشی عظیمی نیاز دارد و اجرای آن از نظر اقتصادی و عملیاتی توجیهپذیر نیست.

این وابستگی ساختاری، امنیت زنجیره بلوک را بر پایه سه اصل کلیدی تثبیت میکند:

- تغییرناپذیری دادهها از طریق هش رمزنگاری شده؛

- اعتبارسنجی پیوسته بلوکها در شبکه همتابههمتا (Peer to Peer Network)؛

- مقاومت در برابر حمله، با الزام بازنویسی کامل زنجیره.

همین معماری «بلوک + زنجیره» یا (Block + Chain) چارچوب امنیتی بلاکچین را شکل میدهد و اعتماد غیرمتمرکز را در شبکه تثبیت میکند.

تفاوت هشینگ با رمزنگاری (Encryption)

هشینگ یک فرایند یکطرفه است؛ اما رمزنگاری برای رمزگذاری و سپس بازیابی داده طراحی شده است. در هشینگ هدف تولید یک اثر انگشت دیجیتال یکتا برای داده است و امکان بازگردانی متن اولیه وجود ندارد؛ در حالیکه در رمزنگاری، داده با استفاده از یک کلید به متن رمز تبدیل شده و با در اختیار داشتن کلید مناسب میتوان آن را بازیابی کرد.

به بیان دیگر، هشینگ بیشتر برای تضمین صحت و یکپارچگی اطلاعات بهکار میرود، اما رمزنگاری برای حفظ محرمانگی و انتقال امن دادهها استفاده میشود.

معیار | هشینگ (Hashing) | رمزنگاری (Encryption) |

ماهیت فرایند | یکطرفه (One-way) | دوطرفه وابسته به کلید |

قابلیت بازگردانی | غیرقابل بازگردانی از نظر محاسباتی | قابل بازگردانی با کلید صحیح |

هدف امنیتی | تضمین یکپارچگی (Integrity) | تضمین محرمانگی (Confidentiality) |

وابستگی به کلید | بدون کلید (بهجز HMAC) | مبتنی بر کلید متقارن یا نامتقارن |

طول خروجی | ثابت (مثلا 256 بیت در SHA-256) | متغیر وابسته به الگوریتم |

ویژگیهای امنیتی | مقاومت در برابر Preimage، Second Preimage، Collision | امنیت مبتنی بر سختی محاسباتی |

نمونه الگوریتمها | SHA-256، SHA-3 | AES، RSA |

کاربردهای اصلی | ذخیره رمز عبور، امضای دیجیتال، بررسی صحت فایل | ارتباط امن، SSL/TLS، VPN، ذخیره داده محرمانه |

کارایی پردازشی | سرعت بالا، هزینه محاسباتی پایین | متقارن سریع، نامتقارن پرهزینهتر |

ویژگیهای فنی یک تابع هش امن چیست؟

برای اینکه یک تابع هش از نظر امنیتی قابل اعتماد باشد، باید 5 ویژگی کلیدی داشته باشد که این 5 اصل، امنیت ساختارهای مبتنی بر هش مانند SHA-256 و فرایند استخراج یا ماینینگ را تضمین میکنند:

- قطعی بودن (Deterministic): ورودی یکسان همیشه خروجی یکسان تولید میکند؛

- مقاومت در برابر پیشتصویر (Preimage Resistance): بازیابی ورودی از روی هش عملا غیرممکن است؛

- مقاومت در برابر پیشتصویر دوم (Second Preimage Resistance): هیچ ورودی دیگری همان هش را ایجاد نمیکند؛

- مقاومت در برابر تصادم (Collision Resistance): یافتن 2 ورودی متفاوت با هش یکسان بسیار دشوار است؛

- اثر بهمن (Avalanche Effect): تغییر 1 بیت، خروجی کاملا متفاوت تولید میکند.

اثر Avalanche چیست و چرا مهم است؟

اثر Avalanche به این معناست که تغییر بسیار کوچک در داده ورودی (حتی یک بیت)، باعث تغییر گسترده و غیرقابل پیشبینی در خروجی میشود.

به عنوان مثال تغییر “Binance” به “binance” یا تغییر یک کاراکتر در یک فایل باعث تولید هش کاملا متفاوت خواهد شد. این ویژگی مانع پیشبینی ساختار خروجی و مهندسی معکوس الگوریتم میشود.

در مقاله آموزش اثر آوالانچ در کریپتو سایت geeksforgeeks.org توضیحات جامعتری ارائه شده که علاقمندان میتوانند جهت کست اطلاعات بیشتر به آن مراجعه کنند.

افزایش امنیت حسابهای کاربری با هشینگ رمز عبور

در معماریهای امنیتی مدرن، سیستم هرگز رمز عبور خام را ذخیره نمیکند. سامانه ابتدا رمز عبور را با یک سالت یا رشته تصادفی یکتا (Salt) ترکیب میکند، سپس خروجی را با تابع هش رمزنگاری شده (Cryptographic Hash Function) پردازش میکند و در نهایت مقدار هش را در پایگاه داده (Database) نگهداری میکند.

این ساختار چندلایه، امنیت احراز هویت یا تایید هویت (Authentication) را تقویت میکند و سطح حمله را کاهش میدهد. زمانی که کاربر وارد سامانه میشود، سیستم همان فرایند را تکرار میکند و نتیجه را با هش ذخیره شده مقایسه میکند.

استفاده از سالت، نقش تعیینکنندهای در امنیت رمز عبور ایفا میکند:

- جلوگیری از بیاثر شدن حملات جدول رنگین کمان (Rainbow Table)؛

- جلوگیری از تولید هش یکسان برای کاربران با رمز مشابه؛

- افزایش پیچیدگی حملات جستجوی فراگیر یا بروت فورس (Brute Force).

برای هش رمز عبور، الگوریتمهای تخصصی زیر امنیت بالاتری ایجاد میکنند:

- bcrypt

- Argon2

- PBKDF2

این الگوریتمها با طراحی کند و مصرف منابع کنترلشده، هزینه محاسباتی حمله را افزایش میدهند و از دادههای حساس در برابر نفوذ محافظت میکنند.

ابزار ماشین حساب سود ارز دیجیتال (Crypto Profit Calculator)

محاسبه دقیق بازدهی در بازار کریپتو بدون درنظرگرفتن کارمزدها و قیمت خروج، تصویری ناقص از نتیجه معامله ارائه میدهد. به همین دلیل، ابزار Crypto Profit Calculator در پلتفرم TradingFinder طراحی شده تا سود یا زیان خالص معاملات ارز دیجیتال را با رویکردی شفاف و عددمحور محاسبه کند.

این ماشین حساب با دریافت پارامترهایی مانند کوین انتخابی (برای مثال Bitcoin)، اندازه سپرده، قیمت خرید، قیمت فروش و کارمزدهای ورود و خروج، نتیجه نهایی معامله را نمایش میدهد. خروجیها شامل سه بخش کلیدی میزان سود/زیان، مجموع سرمایه درگیر (بههمراه کارمزد خرید) و مبلغ نهایی دریافتی پس از فروش هستند.

منطق محاسباتی ابزار ساده اما دقیق است. ابتدا تعداد کوین خریداریشده از تقسیم سرمایه بر قیمت خرید بهدست میآید. سپس ارزش دارایی در قیمت فروش محاسبه شده و با کسر کارمزدها، سود یا ضرر خالص تعیین میشود. فرمول کلی به این شکل است:

مزیت مهم این ابزار، امکان دریافت قیمت لحظهای دارایی منتخب است؛ هرچند معاملهگر میتواند سناریوهای فرضی خود را نیز وارد کند. این قابلیت برای مدیریت ریسک، مقایسه نقاط خروج و تحلیل عملکرد معاملات گذشته بسیار کاربردی است.

برای نمونه، اگر 8000 دلار بیتکوین خریداری شود و اختلاف محدودی میان قیمت ورود و خروج وجود داشته باشد، کارمزدها میتوانند نقش تعیینکنندهای در نتیجه نهایی ایفا کنند. همین موضوع اهمیت محاسبه دقیق پیش از تصمیمگیری را دوچندان میکند.

این محاسبهگر برای معاملات اسپات طراحی شده و برای قراردادهای اهرمی یا فیوچرز مناسب نیست. ورود دقیق دادهها و لحاظکردن کارمزد واقعی صرافی، شرط دستیابی به نتایج قابل قبول و دقیقتر است.

جمعبندی

هشینگ فرایند تبدیل اطلاعات به یک مقدار یکتا و ثابت به نام هش است. به دلیل غیرقابل بازگشت بودن هشها، امکان دستیابی به داده اولیه از روی مقدار هش وجود ندارد. ویژگیهای منحصربهفرد هش باعث شده تا این فرایند رمزنگاری در صنایعبانکی، امنیت سایبری، دولت، سازمانهای امنیتی و خصوصا بلاکچین و ارزهای دیجیتال، کاربرد گستردهای داشته باشد.

علاوه بر این، یکی از کاربردهای مهم هشینگ در احراز هویت و ذخیره امن گذرواژههاست؛ بهگونهای که سامانهها بهجای نگهداری متن اصلی، تنها مقدار هششده آن را ذخیره میکنند تا در صورت نفوذ، اطلاعات حساس مستقیماً افشا نشود.